Git远程代码执行漏洞(CVE-2018-11235)的详细分析

2020-11-18 21:40 作者:Mr.刘 |评论(0) |阅读(132906) 网络安全

一、概述 最近,我在研究一个包含许多子模块的Git仓库(Repository)。在研究过程中,我意识到自己并不清楚子模块(Submodules)是如何工作的,因此决定深入研究子模块的工作模式,以对其有更清晰的理解。但就在这个研究过程中,我发现了子模块系统的一个漏洞,当子模块被初始化时,将会导致Gi...

Kuzzle木马伪装万能驱动钓鱼

2020-11-18 21:36 作者:Mr.刘 |评论(0) |阅读(339519) 网络安全

近期,360核心安全团队监测到钓鱼网站大量传播主页劫持木马,诱导用户下载安装“万能驱动”软件后,偷偷在用户电脑上释放高隐蔽性的木马模块。通过深入的追踪,我们发现该劫持木马是Kuzzle木马团伙制作,目前看来他们不局限于使用bootkit方式来隐藏启动,本次监测到的木马结合社工和隐蔽的内核Rootkit技术试图突破杀软的防护。 ...

用WiFi时如何避免被黑客攻击

2020-11-18 19:36 作者:Mr.刘 |评论(0) |阅读(61497) 网络安全

互联网时代,什么最重要?是WiFi,还是宽带?都不对,交电费最重要。 开个玩笑。确实,日常生活中大家已经离不开WiFi了吧?WiFi的好处无需赘言,但是相应的,它的危险性也值得我们商榷。那么,该如何保证自己的安全呢? 1.免费WiFi慎用 餐厅影院旅店,银行...

对近期被发现通过RIG Exploit Kit进行分发的银行木马Karius详细分析

2020-11-17 21:16 作者:Mr.刘 |评论(0) |阅读(154244) 网络安全

前言 尽管银行本身已采取措施加强其认证过程的安全性,但银行木马仍是窃取用户财务细节和提取银行账户资金的流行工具。 Check Point Research团队最近发现了一个正在开发中的银行木马程序,这个木马程序已经通过RIG Exploit Kit分发,木马程序名为“Karius”,...

新型安卓银行木马 MysteryBot 详细分析

2020-11-17 17:21 作者:Mr.刘 |评论(0) |阅读(56573) 网络安全

前言 在处理我们的日常可疑样本时,我们对Android银行木马LokiBot的检测规则与LokiBot本身似乎完全不同的样本相匹配,这促使我们更仔细地研究它。看一下bot命令,我们首先认为LokiBot已经改进了。然而,我们很快意识到还有更多的事情正在发生:bot的名字和...

标签: 新型安卓银行木马 MysteryBot 详细分析 【阅读全文】

推荐14个.Net开源的网络爬虫

2020-11-16 20:53 作者:Mr.刘 |评论(0) |阅读(190860) 黑客技术

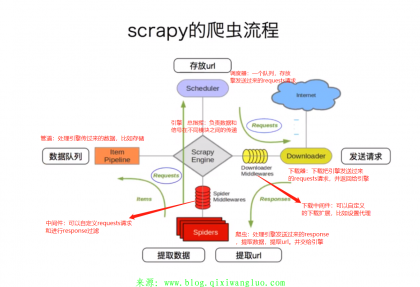

1:.Net开源的跨平台爬虫框架 DotnetSpider Star:430 DotnetSpider这是国人开源的一个跨平台、高性能、轻量级的爬虫软件,采用 C# 开发。目前是.Net开源爬虫最为优秀的爬虫之一。 请点击此处输入图片描述 2:俄国牛人写的开源爬虫xNet&...

loT僵尸网络Owari的C2服务器中MySQL使用弱密码导致数据库泄漏

2020-11-15 22:47 作者:Mr.刘 |评论(0) |阅读(152913) 网络安全

前言 具有史诗般的讽刺意味,我们注意到loT僵尸网络变体Owari依靠默认/弱密码入侵物联网设备,它本身在其命令和控制服务器中使用默认密码,允许对其服务器数据库进行读/写访问。 Owari的MySQL数据库 Mirai僵尸网络旨在为命令和控制...

CBC字节翻转攻击

2020-11-14 22:43 作者:Mr.刘 |评论(0) |阅读(74484) 网络安全

前言 以前有听说过这种攻击,但是没有详细去研究,这次ISCC刚好出了这种类型的题(虽然是原题),所以就详细学习一下。先来了解一下这种方式是如何进行加解密的。 CBC原理 如果用公式来表示的话,如下:(C表示密文,E表示进行加密...

Windows下SQLmap的安装图解(黑客必备)

2020-11-12 23:32 作者:Mr.刘 |评论(0) |阅读(7155) 神兵利器

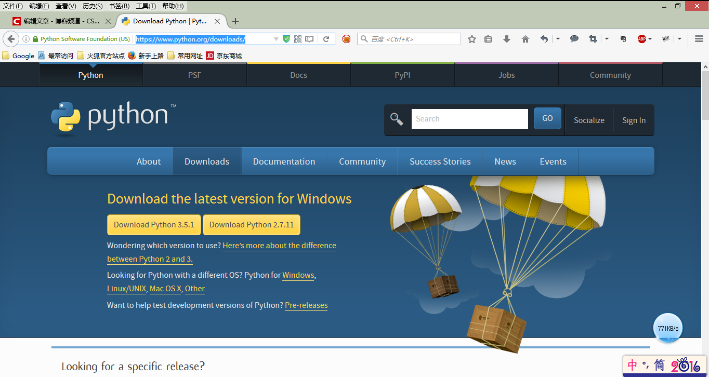

由于SQLMap是利用Python语言写的,所以需要将Python这个语言环境给安装上,以下是详细安装过程: 准备工作: (1) Windows7/8/10操作系统; (2) Python2.7.11; (3) SQLMap Step...

家用ISP网关MCU的缓冲区溢出漏洞利用

2020-11-12 22:49 作者:Mr.刘 |评论(0) |阅读(122662) 网络安全

硬件综述 功能简介 从用户的角度来看,我的STB/网关具有以下常用功能: 电视和宽带互联网可通过Cable获得。 它作为家用的网关,可以连接到以太网和WiFi, WPA2是默认启用的。 它也可以作为机顶盒使用,并可以连接到电视。由于附带的遥控器,可以...

智能手机安全:黑客是如何秘密控制你手机号码

2020-11-12 15:42 作者:Mr.刘 |评论(1) |阅读(273656) 网络安全

信息化时代,现在基本上是每人都拥有一台手机,现实中,可能你会收到某个亲戚的短信或电话,来电是显示“亲人”名字,然而你仔细看看号码,这并不是你亲友手机号码,这是怎么回事呢?近日,国内知名黑客安全组织东方联盟曾演示过这一技术:“如果你可以从你的朋友那里收到一条短信,那么只有在后来才发现它不是真的来自你的朋友?在使用iOS上的联系人框架之后,我...

一次通过漏洞挖掘成功渗透某网站的过程

2020-11-9 21:57 作者:Mr.刘 |评论(0) |阅读(254108) 黑客技术

起因 我们的一个客户希望我们对其网站进行渗透测试,以发现其脆弱点并协助改进安全性。在拿到对方渗透测试授权之后,我们开始了对其网站的分析。 寻找突破口 对方主站是一个定制开发的CMS,在进行一系列扫描和分析之后,未发现可利用的地方,于是开始分析其二级域名,发现其中某资源管理分站,目标操作系统linu...

带你全面了解ddos攻击原理

2020-11-6 22:19 作者:Mr.刘 |评论(0) |阅读(156814) 网络攻防

DDos 攻击自打出现以后,就成为最难防御的攻击方式。仅仅在过去的一年里,DDoS 的数次爆发就让人大开眼界: 2016年4月,黑客组织对暴雪娱乐发动了 DDoS 攻击,魔兽世界、守望先锋多款游戏出现宕机的情况。 2016年5月,黑客组织针对全球银行机构发动 DD...

标签: 带你全面了解ddos攻击原理 【阅读全文】

黑帽常用DOS命令大全

2020-11-6 0:52 作者:Mr.刘 |评论(0) |阅读(98855) 黑客技术

net use \\ip\ipc$ " " /user:" " 建立IPC空链接 net use \\ip\ipc$ "密码" /user:"用户名" 建立IPC非空链接 net use h: \\ip\c$ "密码" /user:"用户名" 直接登陆后映射对方C:到本地为H: net use h: \\ip\c...

标签: 黑帽常用DOS命令大全 【阅读全文】

北京时间

网站资料

- 日志数量:155 篇

- 评论数量:3 条

- 微语数量:3 条

- 建站日期:2018.03.28

- 运行时间:252639899 秒

网站微语

-

没有网络安全,就没有国家安全.

最新微语

- 黑客不在乎技术的高与低.

Mr.刘 : 03月31日 00:12

- 而在乎她对这种技术的执着追求.

Mr.刘 : 03月31日 00:12

- 谦虚谨慎,不骄不躁.

Mr.刘 : 03月31日 00:11

分类

最新文章

热门文章

位卑勿敢忘忧国1937.12.13

八一.军网 www.81.cn

招聘广告

微信扫一扫赞助本站